如何封禁扫描器Censys的ip段和UA

发布时间:2025-05-14 23:37:41作者:魏义齐阅读:()评论:

本文为博主原创文章,未经博主允许不得转载、摘编或利用其它方式使用本博客内容。

首先强调Censys是一个非常正规的扫描器,主要是帮助网站运营者检查自己的服务器ip有没有泄露,但保不齐有人借助这个工具干坏事,就比如攻击者可借助这个工具在你更改DNS时通过域名扫描你的服务器ip。众所周知修改DNS全球最长48小时的生效时间,在这期间内一旦你的服务器ip被扫描出来,那就只能等着被DDOS了。

Censys也深知这一点,所以公布了自己的ip地址段和UA,如果你不想被扫描到,可以提前将其封禁,地址:https://docs.censys.com/docs/opt-out-of-data-collection。

一、封禁ip段。

因为Censys的作用是扫描服务器ip有没有泄露,所以直接在服务器防火墙封禁。以Windows Server 2022为例:控制面板→管理工具→“高级安全Windows Defender防火墙”上双击→点击入站规则→右键新建规则→选择自定义后点下一步→程序里面默认所有程序点下一步→协议和端口默认不用管点下一步→在远程ip地址的地方点下列ip地址→点右侧的添加(这里只能一个一个添加,试了各种分隔符都不行),在第一个“此ip地址或子网”里填写就行了,看示例可以封具体的ipv4地址和地址段,也可以封具体的ipv6地址和地址段→添加完成后点下一步→操作里面选择阻止连接,下一步→配置文件默认全选点下一步→命个名,比如band ip,点完成。

大家可能注意到了Censys公布的除了ipv4和ipv6地址段外还有三个AS开头的,这又是什么东东?经过查询得知是自治系统号码,用于标识互联网上的一个独立网络或自治系统。Windows Server 2022的内置防火墙不支持直接基于ASN(自治系统号)进行流量过滤,ASN是BGP路由层面的信息,而Windows防火墙主要工作在IP/端口/协议层,无法直接识别ASN,但可以手动查询ASN的ip范围,我是通过https://ipinfo.io/查询的。下面列出的是我经过查询去重补充的,大家可以直接复制我的进行封禁。

- 66.132.159.0/24

- 162.142.125.0/24

- 167.94.138.0/24

- 167.94.145.0/24

- 167.94.146.0/24

- 167.248.133.0/24

- 199.45.154.0/24

- 199.45.155.0/24

- 206.168.34.0/24

- 206.168.35.0/24

- 206.168.32.0/24

- 206.168.33.0/24

- 66.132.148.0/24

- 66.132.153.0/24

- 2602:80d:1000:b0cc:e::/80

- 2620:96:e000:b0cc:e::/80

- 2602:80d:1003::/112

- 2602:80d:1004::/112

注意:不要用自己的本机ip测试,否则你进不去服务器,用VPN也不行(规则模式也不行),因为国内云服务器的远程桌面连接会自动排掉境外ip,至少西部数码云服务器是这样的,此时唯一的办法就是手机开热点电脑连上进去把测试入站规则删了才能保证远程桌面连接正常。

二、UA封禁。

直接复制我的代码就可以:

- <rule name="Block CensysInspect" stopProcessing="true">

- <match url=".*" />

- <conditions>

- <add input="{HTTP_USER_AGENT}" pattern="CensysInspect" />

- </conditions>

- <action type="CustomResponse" statusCode="403" statusReason="Forbidden" statusDescription="Access Denied" />

- </rule>

注意:对于封禁类一定要用type="CustomResponse",也就是可自定义状态码,比如403,明确告知爬虫被禁止了。而不要用type="AbortRequest",这个是返回502,502通常表示服务器内部错误,爬虫没有收到封禁的反馈可能会再次爬取。

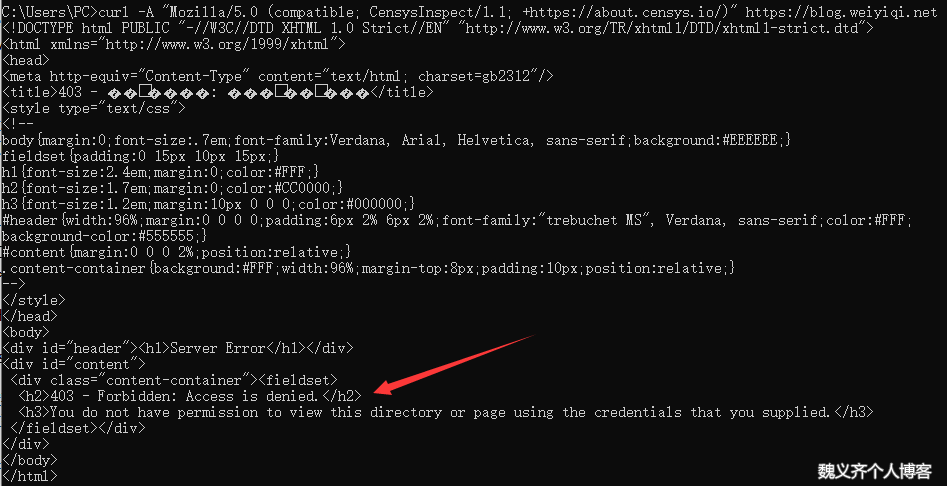

封禁完成后还要测试是否生效,以我的为例。

大家可复制下面的命令把网址改为自己的进行测试:

- curl -A "Mozilla/5.0 (compatible; CensysInspect/1.1; +https://about.censys.io/)" http://yoursite.com

扫描器有很多,Censys只是一个具有代表性的,封一个并不能从根本上解决问题,最重要的还是要加强自己的服务器隐藏ip意识,比如你网站注册和评论系统邮箱,目前我了解到的只有阿里邮箱不会泄露服务器ip。

如果你真想让Censys帮助你检查服务器ip有没有泄露,那么可以访问https://search.censys.io/自己扫下试试。

上一篇:我怀疑西部数码玩我(HTTP ERROR 418),但我没证据下一篇:SSL证书的CRT格式如何转换成PFX格式

原创不易,您的赞助就是博主更新的动力!

赞助请备注,8.88元及以上可在赞助光荣榜留下外链信息。

完全自托管的评论系统

-

东方星雨

东方星雨 -

deanhan

deanhan -

1264822519

1264822519 -

aini3311

aini3311 -

a1051020101

a1051020101 -

weiyiqi

weiyiqi

- Windows Modules Installer Worker导致CPU和内存飙升的彻底性解决方法(32569)

- webm视频不能播放的原因(3672)

- win2008r2系统windows update安装更新始终失败的解决方法(1835)

- 登录phpmyadmin提示mysqli_real_connect(): (HY000/1045): Access denied for user 'root'@'localhost' (using password: YES)如何解决?(1823)

- 301跳转规则的复杂写法及详细解读(1445)

- 护卫神中服务器出现HTTP错误401.3-Unauthorized如何解决(1359)

- windows server 2016相比2012做了哪些改进、又有什么新问题?(1342)

- Windows Server 2012使用技巧汇总(1321)

- 如何给服务器设置自动重启(1199)

- nginx日志如何获取访客真实ip(1033)

- 分享一组特殊的URL重写规则(2025-05-18)

- SSL证书的CRT格式如何转换成PFX格式(2025-05-15)

- 如何封禁扫描器Censys的ip段和UA(2025-05-14)

- 我怀疑西部数码玩我(HTTP ERROR 418),但我没证据(2025-05-12)

- HashOver在网站更换服务器后出现Failed to detect required extension: intl如何解决?(2025-05-11)